Сверхсложный троян следил за компьютерами российских провайдеров с 2008 года

Исследователи проблем информационной безопасности из корпорации Symantec опубликовали доклад о новом продвинутом трояне, заразившем компьютеры интернет-провайдеров нескольких стран мира.

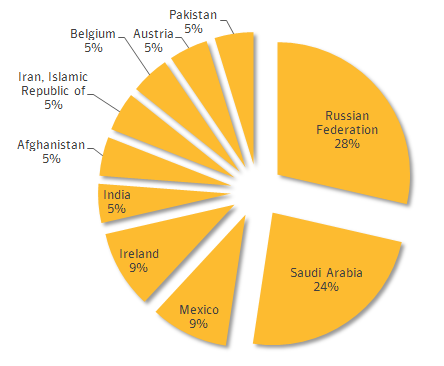

Согласно тексту доклада, большая часть зараженных машин принадлежали компаниям из России и Саудовской Аравии. Вредоносная программа получила название Regin.

Доклад определяет Regin как «сложное вредоносное программное обеспечение, чья структура показывает редкий уровень технической компетенции [создателей]». Троян следил за компьютерами по всему миру, искусно шифруясь от систем антивирусной защиты. Злоумышленники разработавшие его, приложили очень серьезные усилия для того, чтобы избежать возможности быть вычисленными, отметили в Symantec. Для этого применялась запутанная многослойная схема передачи данных, похищаемых со скомпрометированных компьютеров. После того, как эксперты обнаружили программу, им пришлось по отдельности расшифровывать каждый переданный пакет файлов, чтобы понять принцип действия трояна.

От действий неизвестных хакеров в небольшом количестве пострадали компьютеры, находившиеся на территории Мексики, Ирландии, Индии, Афганистане, Иране, Бельгии, Австрии и Пакистане,

Более 75% зараженных машин принадлежали интернет-провайдерам. Также целями атаки стали авиакомпании, исследовательские центры и отели.

Исследователи Symantec предполагают, что разработчиком трояна с высокой степенью вероятности могло стать одно из развитых государств мира. Они считают, что программа похожа на вирус Stuxnet, нанесший серьезный ущерб иранской ядерной программе (кстати, Regin был обнаружен той же исследовательской группой, которая открыла Stuxnet).

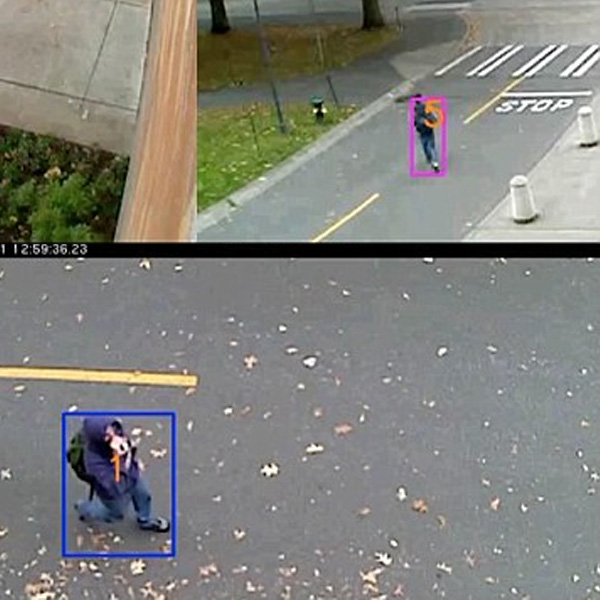

Вне зависимости от того, кто стоит за созданием Regin, очевидно, что его основной целью была разведывательная деятельность в интересах государства, а не попытки получения данных о кредитных картах частных лиц. Среди возможностей трояна — удаленное управление мышью и клавиатурой, способность делать скриншоты, запоминать последовательность нажатия клавиш, отслеживать сетевую активность пользователя и восстанавливать удаленные файлы. Вместе с тем, у него есть и более специфические черты. В частности, он может оценивать энергетическую эффективность работы телекоммуникационного оборудования, сообщается в докладе Symantec.

Остается неизвестным способ, которым осуществлялось заражение. Единственный подтвержденный случай — заражение через уязвимость в Yahoo Messenger. Троян следил за зараженными компьютерами многие годы. Первые случаи его использования относятся к 2008, возможно, к 2006 году. Эту информацию озвучил исследователь Лиам О'Мерче в интервью изданию Re/code. Regin передавал информацию с зараженных машин вплоть до 2011 года, после чего его работа неожиданно прекратилась и возобновилась после появления обновленной версии в 2013 году. О'Мерче отметил, что его группа еще многого не знает о новом трояне, часть кода до сих пор не расшифрована.